Fausses publicités Facebook pour Windows 11 utilisées pour voler des cryptomonnaies dans une campagne de malware active

Points clés

- De fausses publicités Windows 11 sur Facebook diffusent des malwares voleurs de crypto.

- Les victimes sont redirigées vers des sites web clonés au style Microsoft.

- L'infostealer "LunarApplication" cible les seed phrases et les mots de passe.

- Le malware utilise le géorepérage et la détection de sandbox pour éviter les outils de sécurité.

L'opération, découverte en février 2026 par des chercheurs de PCMag et Malwarebytes, utilise des publicités convaincantes sur le thème de Microsoft pour inciter les utilisateurs à installer un logiciel malveillant conçu pour vider les portefeuilles crypto.

Les attaquants semblent se concentrer sur les utilisateurs qui n'ont pas encore effectué la mise à niveau vers Windows 11 et qui recherchent activement des options de mise à niveau après la fin du support de Windows 10.

Comment fonctionne l'escroquerie

La campagne commence par des publicités payantes sur Facebook présentant un branding professionnel de Microsoft et des messages proposant une mise à niveau Windows 11 "gratuite" ou "rapide". Les publicités redirigent les utilisateurs vers des sites web contrefaits qui imitent étroitement les pages de téléchargement officielles de Microsoft. Certains faux domaines font même référence à "25H2" pour paraître actuels et légitimes.

Les victimes sont invitées à télécharger un fichier, souvent nommé "ms-update32.exe", d'environ 75 Mo. L'installateur est hébergé sur des dépôts contrôlés par les attaquants, y compris des projets clonés sur GitHub, lui donnant une couche supplémentaire de légitimité perçue.

Dans certaines variantes, les attaquants vont plus loin en utilisant de fausses invites CAPTCHA. Les utilisateurs sont invités à appuyer sur Windows + R, à coller une commande dans la boîte de dialogue Exécuter et à exécuter manuellement du code PowerShell malveillant. Cette astuce d'ingénierie sociale contourne les avertissements de téléchargement traditionnels et augmente la probabilité d'infection.

L'infostealer "LunarApplication" cible les actifs crypto

Une fois installé, le malware déploie un infostealer caché dans un dossier nommé "LunarApplication". Le nom semble intentionnellement choisi pour ressembler à des outils légitimes liés aux crypto, réduisant les soupçons parmi les détenteurs d'actifs numériques.

L'objectif principal du malware est l'extraction de données. Il analyse le système pour :

- Les seed phrases de portefeuilles de crypto-monnaies

- Les identifiants de connexion aux plateformes d'échange

- Les mots de passe enregistrés dans le navigateur

- Les cookies de session actifs

Avec l'accès aux seed phrases ou aux sessions authentifiées, les attaquants peuvent rapidement transférer des fonds hors des portefeuilles des victimes avant qu'elles ne réalisent ce qui s'est passé.

Techniques d'évasion avancées

Les chercheurs affirment que la campagne utilise plusieurs tactiques sophistiquées pour éviter la détection.

Le géorepérage est l'une des défenses clés. Si le site web malveillant détecte du trafic provenant d'un centre de données, d'un VPN couramment utilisé par les chercheurs ou d'une plage d'IP de scanner de sécurité connu, il redirige les visiteurs vers la page d'accueil de Google au lieu de servir la charge utile.

L'installateur vérifie également les machines virtuelles et les environnements d'analyse. S'il détecte qu'il fonctionne dans un sandbox ou un système surveillé, il refuse de s'exécuter.

Pour la persistance, le malware s'intègre dans le registre Windows sous le chemin HKEY_LOCAL_MACHINE\SYSTEM\Software\Microsoft\TIP\AggregateResults, lui permettant de survivre aux redémarrages du système et de continuer à collecter des données sensibles.

Ce que les utilisateurs doivent faire

Les experts en sécurité soulignent que Microsoft ne fait pas la promotion des mises à niveau du système d'exploitation via des publicités sur les réseaux sociaux. Les mises à jour légitimes sont fournies exclusivement via la fonctionnalité Windows Update intégrée dans les paramètres système.

Les utilisateurs qui ont cliqué sur des publicités suspectes ou téléchargé des fichiers doivent immédiatement effectuer une analyse complète du système à l'aide d'un logiciel antivirus réputé tel que le scanner gratuit Malwarebytes.

Pour les détenteurs de crypto-monnaies, les recommandations sont encore plus urgentes. Si un appareil est soupçonné d'être compromis, les fonds doivent être transférés vers un nouveau portefeuille généré sur un appareil séparé et propre. Une nouvelle seed phrase doit être créée, car toute phrase précédemment exposée doit être considérée comme définitivement compromise.

Alors que l'adoption des crypto se développe, les attaquants combinent de plus en plus les tactiques traditionnelles de malware avec le vol d'actifs numériques. Cette dernière campagne met en évidence comment l'ingénierie sociale, combinée à un branding soigné et à l'évasion technique, peut transformer une simple "mise à jour système" en passerelle vers une perte financière.

Les informations fournies dans cet article sont uniquement à des fins éducatives et ne constituent pas des conseils financiers, d'investissement ou de trading. Coindoo.com n'approuve ni ne recommande aucune stratégie d'investissement ou crypto-monnaie spécifique. Effectuez toujours vos propres recherches et consultez un conseiller financier agréé avant de prendre toute décision d'investissement.

L'article De fausses publicités Windows 11 sur Facebook utilisées pour voler des crypto dans une campagne de malware active est apparu en premier sur Coindoo.

Vous aimerez peut-être aussi

Block de Jack Dorsey supprime 40 % de son personnel dans une restructuration majeure axée sur l'IA

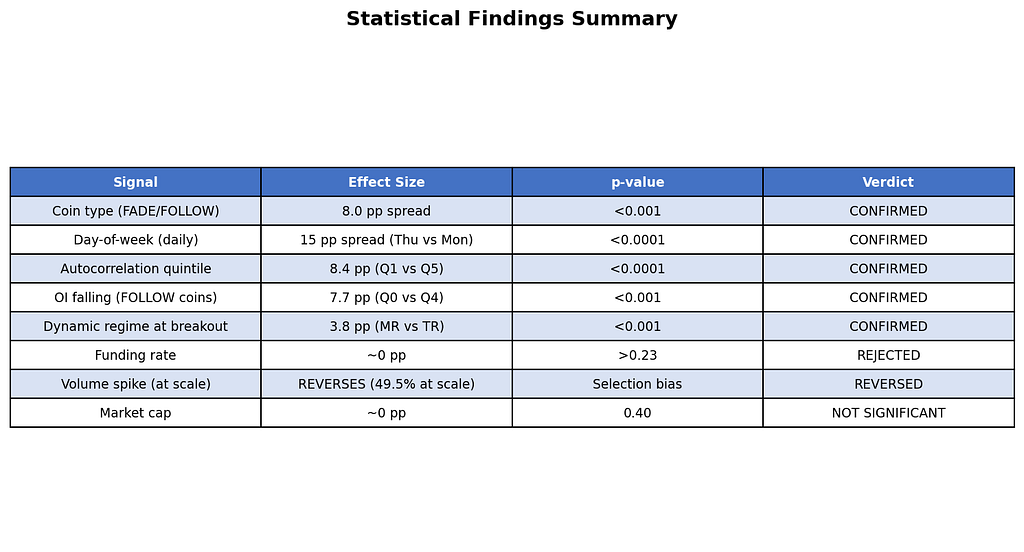

J'ai analysé 31 810 cassures crypto. Voici ce qui prédit réellement les vraies des fausses.