Campanha de Aplicação Falsa "Red Alert": Lições de CX da Exploração de Malware Impulsionada por Crises

Quando o Pânico se Torna uma Carga Útil: O Que os Líderes de CX Devem Aprender com a Campanha da Aplicação Falsa "Red Alert"

Imagine isto.

O seu telefone toca às 2h17.

Uma mensagem afirma ser uma atualização urgente de uma aplicação de emergência que salva vidas.

Você clica. Você instala. E, além disso, você confia.

Agora imagine os seus clientes a fazer o mesmo.

Essa é a história real por trás da mais recente ameaça descoberta por . A empresa identificou uma campanha Android maliciosa que distribui uma versão falsa da aplicação de emergência "Red Alert" de Israel. A aplicação legítima é operada por . A versão falsa imita-a de forma convincente.

O resultado? Dados de SMS roubados, listas de contactos e informações de localização precisas. Tudo recolhido sob a capa de urgência e segurança pública.

Para os líderes de CX e EX, isto não é apenas uma manchete de cibersegurança. É uma lição magistral sobre quebra de confiança, fragmentação de jornada e exploração de crises.

Vamos analisar o que aconteceu e o que isso significa para a estratégia de experiência do cliente.

O Que Aconteceu na Campanha da Aplicação Falsa "Red Alert"?

Resumidamente: os atacantes exploraram a urgência impulsionada pela crise para distribuir uma aplicação Android trojanizada através de falsificação de SMS.

De acordo com o relatório de inteligência de ameaças da CloudSEK, os atacantes distribuíram um APK falso que imitava a aplicação oficial de alerta de emergência "Red Alert" de Israel. A campanha surgiu em meio ao conflito Israel-Irão em curso, quando a procura pública por alertas em tempo real aumentou.

A aplicação maliciosa:

- Replicou de perto a interface de utilizador da aplicação legítima

- Solicitou permissões de alto risco durante a integração

- Recolheu dados de SMS, contactos e localização precisa

- Exfiltrou dados para infraestrutura controlada pelos atacantes

Até continuou a fornecer funcionalidade de estilo de alerta para manter a credibilidade.

Esse detalhe é crítico.

O malware não apenas atacou. Manteve a ilusão de valor.

Por Que os Líderes de CX e EX Devem Preocupar-se?

Porque esta campanha transforma em arma os próprios pilares da experiência do cliente moderna: confiança, urgência e dependência digital.

Os ecossistemas de CX de hoje dependem de:

- Notificações em tempo real

- Envolvimento baseado em SMS

- Jornadas orientadas por aplicações

- Plataformas de comunicação de crise

Os atacantes exploraram todos os quatro.

Se a sua organização opera em fintech, saúde, telecomunicações, serviços públicos ou retalho, você usa mecânicas de envolvimento semelhantes. Os seus clientes são treinados para responder rapidamente a alertas.

A diferença entre envolvimento e exploração é agora muito ténue.

Como Funcionou Tecnicamente o Ataque?

O malware usou técnicas avançadas de evasão para contornar verificações básicas de segurança.

A análise técnica da CloudSEK identificou:

- Falsificação de assinatura

- Falsificação do instalador

- Ofuscação baseada em reflexão

- Carregamento de carga útil em várias fases

Uma vez ativo, a aplicação recolheu dados sensíveis e enviou-os para endpoints como api[.]ra-backup[.]com/analytics/submit.php.

Num ambiente de conflito, isto tem implicações além da fraude.

Os dados de localização poderiam mapear atividades de abrigo.

A interceção de SMS poderia expor mensagens operacionais.

As listas de contactos poderiam permitir ondas de phishing direcionadas.

Isto torna-se um risco de segurança física, não apenas compromisso digital.

Como afirmou Shobhit Mishra, Investigador de Inteligência de Ameaças na CloudSEK:

Essa declaração deve ressoar profundamente com os líderes de CX.

O Que É a Exploração de Crises e Por Que as Equipas de CX Devem Compreendê-la?

A exploração de crises é o uso estratégico do medo e da urgência para manipular o comportamento digital em escala.

Os clientes modernos vivem dentro de ecossistemas de notificações. Em emergências, eles suspendem o ceticismo. Agem rapidamente. Confiam em sinais de autoridade.

Os atacantes sabem disso.

Para as equipas de CX, os momentos de crise criam três vulnerabilidades:

- Aceleração da tomada de decisões

- Comportamento de verificação reduzido

- Maior dependência de pontos de contacto digitais

Os seus mapas de jornada raramente contabilizam a interceção maliciosa da confiança.

Deveriam.

Como Isto se Conecta à Fragmentação de Jornada?

A fragmentação de jornada ocorre quando os clientes se movem por canais sem verificação ou contexto consistentes.

Esta campanha explorou a fragmentação de três formas:

1. SMS como Ponto de Entrada

Os atacantes usaram mensagens SMS falsificadas para impulsionar a instalação. O SMS continua a ser um dos canais mais confiáveis globalmente.

No entanto, muitos líderes de CX tratam o SMS como uma ferramenta de envolvimento pura, não como uma superfície de segurança.

2. Jornadas de Aplicações Carregadas Lateralmente

O APK malicioso foi distribuído fora das lojas de aplicações oficiais. Muitas organizações não educam os clientes sobre os riscos de carregamento lateral.

Se os seus clientes instalam atualizações a partir de links, você tem uma lacuna de vulnerabilidade.

3. Cegueira de Permissões de Integração

A aplicação falsa solicitou agressivamente permissões. A versão legítima não o fez.

No entanto, a maioria dos utilizadores não compara os âmbitos de permissão. Eles clicam em "Permitir".

Isso é um desafio de design de UX e literacia digital.

Que Padrões Estratégicos Isto Revela?

As descobertas da CloudSEK sublinham um padrão mais amplo: os atacantes cada vez mais transformam em arma crises do mundo real e instituições confiáveis.

Este padrão inclui:

- Imitação de plataformas de segurança pública

- Exploração de tensão geopolítica

- Aproveitamento de canais de notificação de alto volume

- Incorporação de malware dentro de aplicações com aparência funcional

Isto é engenharia emocional em escala.

A estratégia de CX deve agora incorporar pensamento adversarial.

Que Estrutura Podem os Líderes de CX Usar para Construir Resiliência Digital?

Aqui está uma estrutura prática para alinhamento de segurança orientado pela experiência.

O Modelo TRUST-LENS

T – Modelagem de Ameaças Dentro das Jornadas

Mapeie onde os atacantes poderiam imitar a sua marca.

R – Governação de Canais em Tempo Real

Audite fluxos de SMS, e-mail, push e WhatsApp quanto ao risco de falsificação.

U – Estímulos de Educação do Utilizador

Incorpore microtextos que ensinem comportamento de descarregamento seguro.

S – Aplicação de Distribuição Apenas em Loja

Desencoraje o carregamento lateral através do design e mensagens da aplicação.

T – Transparência Durante Crises

Comunique canais oficiais claramente durante períodos de alto risco.

L – Menor Privilégio por Defeito

Limite agressivamente as permissões da aplicação.

E – Integração de Inteligência Externa

Faça parceria com plataformas de ameaças preditivas como a CloudSEK.

N – Padrões de Autenticação de Notificações

Adote verificação criptográfica e marcadores de confiança visíveis.

S – Conselho de Governação Segurança-CX

Quebre silos entre segurança, CX, produto e comunicações.

Este modelo alinha o design de experiência com inteligência de ameaças proativa.

Quais São as Armadilhas Comuns Que as Equipas de CX Devem Evitar?

Armadilha 1: Tratar a Segurança como Problema do TI

A segurança é uma questão de confiança. A confiança é uma questão de CX.

Armadilha 2: Sobrecarregar os Utilizadores com Permissões

Cada pedido de permissão corrói a credibilidade.

Armadilha 3: Ignorar Manuais de Crise

Os momentos de crise amplificam as taxas de sucesso dos ataques.

Armadilha 4: Sem Feeds de Ameaças em Tempo Real

Sem inteligência preditiva, o seu roteiro de CX fica atrás dos atacantes.

Insights Chave para Líderes de CX e EX

- A urgência é um multiplicador de vulnerabilidade.

- Os ataques de imitação agora imitam valor funcional.

- O roubo de dados de localização pode tornar-se risco físico.

- As comunicações de crise requerem design reforçado.

- Equipas isoladas criam pontos cegos que os atacantes exploram.

A postura de segurança agora define a perceção da marca.

Como Devem as Organizações Operacionalizar Isto?

Passe de alertas reativos para governação preditiva.

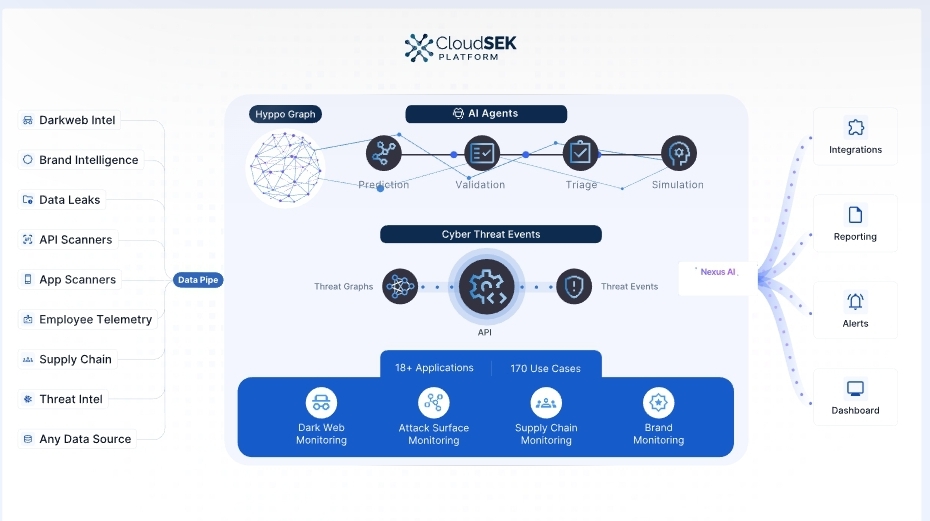

A CloudSEK posiciona-se como uma plataforma preditiva de inteligência de ameaças cibernéticas. O seu modelo SaaS nativo da nuvem mapeia continuamente pegadas digitais e identifica caminhos de ataque emergentes.

Para os líderes de CX, isto significa:

- Integrar inteligência de ameaças na análise de jornadas

- Monitorizar conversas na dark web sobre imitação de marca

- Rastrear domínios falsificados e variantes de APK

- Bloquear proativamente indicadores de compromisso

As métricas de experiência digital devem agora incluir indicadores de risco de confiança.

FAQ: O Que os Líderes de CX Estão a Perguntar

Como podem as equipas de CX detetar riscos de imitação precocemente?

Faça parceria com fornecedores de inteligência de ameaças e monitorize domínios falsificados, variantes de APK e tendências de phishing por SMS.

Por que as aplicações de emergência são especialmente atrativas para os atacantes?

Elas criam urgência, reduzem o ceticismo e justificam permissões de alto risco.

Devem as equipas de CX ser responsáveis pela educação de segurança do cliente?

Sim. A literacia de segurança melhora a qualidade da experiência e a confiança na marca.

Como reduzimos o risco de carregamento lateral?

Promova apenas links oficiais de lojas de aplicações. Adicione avisos dentro da aplicação sobre atualizações não oficiais.

Pode a inteligência preditiva melhorar os resultados de CX?

Sim. Reduz a rotatividade relacionada com violações e preserva o capital de confiança.

Conclusões Acionáveis para Profissionais de CX

- Mapeie cenários de crise de alto risco na sua arquitetura de jornada.

- Audite todos os fluxos de SMS e notificações push quanto à exposição de falsificação.

- Alinhe líderes de segurança e CX num fórum de governação mensal.

- Incorpore mensagens de transparência de permissões na UX de integração.

- Promova agressivamente canais de distribuição oficiais durante períodos de crise.

- Adote monitorização preditiva de inteligência de ameaças para imitação de marca.

- Acompanhe métricas de confiança juntamente com NPS e CSAT.

- Crie manuais de comunicação específicos de crise com assinaturas digitais verificadas.

A campanha falsa "Red Alert" não é apenas notícia de malware.

É um aviso sobre o futuro da confiança digital.

Num mundo onde o pânico se torna carga útil, os líderes de CX devem projetar não apenas para o prazer, mas para a defesa.

Porque quando os clientes clicam com medo, a sua marca carrega a consequência.

A publicação Fake "Red Alert" App Campaign: CX Lessons from Crisis-Driven Malware Exploitation apareceu primeiro em CX Quest.

Você também pode gostar

Zcash giảm 8%: hỗ trợ 200 USD có nguy cơ bị phá vỡ?

Vorcaro gastou milhões em noivado e viagens pelo mundo